Malware WordPress – Come trovare e rimuovere malware da un sito web

Hai un malware nel tuo sito WordPress? In questa guida aggiornata alla rimozione del malware di WordPress 2022 imparerai il processo d’identificazione e i passaggi per pulire il sito WordPress compromesso e infettato da malware. Questa guida è pensata per essere una guida tutto in uno per la rimozione del malware, per trovare e rimuovere codice dannoso nel tuo sito Web WordPress.

Premessa Doverosa: Rimuovere il malware da un sito WordPress violato non è un compito facile. Può portare alla lista nera di Google, alla deturpazione del sito Web e persino alla schermata bianca della morte.

WordPress è stato al centro degli attacchi informatici nel 2022. Puoi oggi con una scansione completa della sicurezza del tuo sito Web trovare le vulnerabilità nel tuo sito, nonché individuare la fonte esatta dell’infezione. Questi strumenti ti aiuteranno nel processo di rimozione malware dal tuo sito WordPress con la massima precisione, facendoti risparmiare molto tempo.

Durante il COVID-19, si è verificato un picco improvviso di siti WordPress infettati da malware. Pertanto, ripulire un sito compromesso è diventato più importante che mai. Una volta che il tuo sito è stato violato, i codici dannosi possono distruggere il tuo sito Web, quindi è importante agire rapidamente per rimuovere il malware dal tuo sito WordPress.

WordPress è diventato uno degli strumenti più utilizzati al mondo per la creazione di un sito web grazie al gran numero di temi e plugin che fornisce, che consentono praticamente di fare qualsiasi cosa.

La sicurezza di WordPress non deve essere presa alla leggera. Essere hackerato può capitare a chiunque e questi suggerimenti ti aiuteranno a limitare i potenziali danni e a eliminare il malware dal sito Web WordPress violato.

Cos’è il malware?

Malware è l’abbreviazione di software malevolo. Si riferisce a qualsiasi software progettato intenzionalmente per danneggiare un server, un computer o una rete di computer.

Il malware può presentarsi in molte forme, tra cui applicazioni eseguibili, script e file eseguibili. Gli hacker spesso tentano di inserire malware nei siti web con i seguenti obiettivi in mente:

- Rubare il traffico dal tuo sito Web reindirizzandolo altrove

- Ottenere informazioni riservate dal tuo sito web o dai visitatori del tuo sito web

- Rubare soldi dal tuo sito web

- Migliorare la SEO di uno dei loro siti Web inserendo collegamenti nel tuo sito

- Creazione di pagine spam

- Vandalizzare il tuo sito web cancellando o sostituendo i dati

- Fare acquisti fraudolenti sul tuo sito web

- Lanciare attacchi denial of service

Il malware viene spesso inserito in un sito Web dopo un attacco di forza bruta, un attacco Cross-Site Scripting (XSS) o un attacco SQL injection.

Potrebbe anche essere aggiunto al tuo sito Web tramite una vulnerabilità in un sistema di gestione dei contenuti, un tema o un plug-in.

Esistono molti tipi di malware tra cui:

- Spyware

- Virus

- Adware

- Ransomware

- Keylogger

- Rootkit

- Trojan

- Worm

Perché Google contrassegna il mio sito per malware?

Il motivo più comune per cui un sito Web viene contrassegnato come malware da Google è che il tuo sito Web è stato violato. Un hacker potrebbe aver installato file dannosi a cui sono esposti i visitatori del tuo sito web.

In alcuni casi, gli hacker potrebbero semplicemente aggiungere un redirect virus per indirizzare i visitatori che accedono al tuo sito Web a un’altra posizione contenente malware.

Un’altra possibilità è che un altro sito Web sia stato violato e tu stia utilizzando parte del contenuto di quel sito Web tramite un’inclusione di iFrame, JavaScript o PHP. Questo tipo di problema è relativamente semplice da risolvere in quanto puoi semplicemente escludere quel contenuto dalle tue pagine.

Infine, Google potrebbe segnalare il tuo sito web se si collega a un altro sito web che contiene malware. Dovrai identificare quali collegamenti portano al sito Web compromesso e rimuoverli.

Perché gli hacker inseriscono malware nei siti web?

Gli hacker spesso tentano di inserire malware nei siti web con i seguenti obiettivi in mente:

- Rubare il traffico dal tuo sito Web reindirizzandolo altrove

- Ottenere informazioni riservate dal tuo sito web o dai visitatori del tuo sito web

- Rubare soldi dal tuo sito web

- Migliorare la SEO di uno dei loro siti Web inserendo collegamenti nel tuo sito

- Creazione di pagine spam

- Vandalizzare il tuo sito web cancellando o sostituendo i dati

- Fare acquisti fraudolenti sul tuo sito web

- Lanciare attacchi denial of service

Se vuoi sapere perché gli Hacker attaccano un sito web, leggi l’articolo:

10 Segni che il tuo sito WordPress ha un malware

Esistono diversi modi per verificare la presenza di malware nel sito Web di WordPress.

La parte più importante per essere protetti da qualsiasi tipo di minaccia è la prevenzione, il che significa che dobbiamo intraprendere determinate azioni per tenere in sicurezza il sito web per non trovarci a dover rimuovere il malware dal sito WordPress .

L’azione principale che gli utenti di WordPress dovrebbero intraprendere è avere sempre il proprio sito aggiornato con l’ultima versione stabile disponibile, una nuova versione di solito risolve le vulnerabilità comuni di WordPress rilevate nelle versioni precedenti. Oltre a questo, è anche molto importante fare lo stesso con i plugin che utilizziamo, oltre a eliminare tutti quelli che non utilizziamo.

Quando un malware infetta un sito, possono succedere molte cose. Tra i problemi che possono presentarsi ci sono:

- Aumenta il consumo delle risorse del server, sia web che MySQL

- Furto di dati personali di utenti e clienti

- Penalità da Google o Google Blacklisting

- Messaggi di avviso che il tuo sito è infetto – Messaggio “Questo sito potrebbe essere violato” in google

- Comparsa di pubblicità indesiderata

- Invio di posta spam in blocco

- Scomparsa delle informazioni dal nostro sito.

- Può compromettere la sicurezza del tuo sito web e avere un impatto negativo sulla tua SEO

- WordPress ransomware

- Attacco di Phishing WordPress

Come rilevare malware nel sito WordPress?

I passaggi seguenti forniscono una comprensione più approfondita dell’hacking per identificare il codice dannoso nel tuo sito web:

Assicurati di controllare il backup per i file compromessi.

Questi file avranno nomi strani e si distingueranno dagli altri file nella tua installazione di WordPress o potrebbero avere date modificate di recente. Se apri questi file in un editor di codice come Dreamweaver, TextWrangler, BBEdit, ecc., è facile individuare qualcosa che non va a causa dei loro codici colore o dell’enorme quantità di codice.

Esegui Ricerca Google

Puoi vedere se qualcosa è stato violato facendo una ricerca su Google per termini correlati, questo potrebbe essere un nome div nel codice. In uno dei siti hackerati del nostro cliente, il nome del file è risultato essere “index.php”.

Controlla i log di accesso non elaborati

Per scoprire quali file sono stati compromessi, esamina i registri di accesso non elaborati sul tuo cPanel di hosting. Cerca le istruzioni POST nei file di registro e nota a quale indirizzo IP ha avuto accesso. Questo ti darà un indizio su cosa è stato esattamente compromesso e quando.

Plugin obsoleti/obsoleti

Gli hack sono spesso il risultato di plugin e temi obsoleti. Cerca i plugin che stavi utilizzando sul tuo sito compromesso e verifica se potrebbe essere stato compromesso a causa di una versione precedente. Questi possono essere plug-in come Gravity Forms, Revolution Slider, script timthumb.php in un tema o plug-in, ecc.

Gli hack si verificano molto spesso a causa di vulnerabilità note e facili da sfruttare per gli hacker.

Ricordati di Passare WordPress a Https

Esegui scansione DB

Cerca nel database utenti amministratori sospetti e altri contenuti compromessi. Scansiona quindi il tuo database alla ricerca di codice dannoso nascosto. Se hai intenzione di modificare il tuo database, esegui prima il backup tre volte!

Semplici passaggi per rimuovere malware dal sito WordPress:

- Esegui una scansione antivirus

- Esegui Scansione malware del sito web

- Elenca i file per data di modifica

- Scansione cartella download

- Eseguire il backup del sito WordPress

- Disattiva i plugin/Ripulisci i temi WP

- Cambia password

- Trova codice dannoso

- Rimuovi l’account “amministratore” predefinito

- Blocca l’accesso al Pannello di Controllo

- Installa i plugin di sicurezza

- Cambia provider di hosting

- Ripristinare il backup

- Richiedi la revisione della sicurezza di Google

Una volta che ci siamo resi conto che il nostro sito è stato infettato da un qualche tipo di codice dannoso, la prima cosa che dobbiamo fare è rilevare quale tipo di malware ci ha infettato e quali file sono quelli che sono stati infettati. Inoltre, alcuni passaggi utili per trovare e rimuovere malware dal sito wordpress. Per raggiungere questo obiettivo, utilizzare i passaggi indicati di seguito.

1 – Eseguire una scansione antivirus sul computer

Un’altra opzione che possiamo utilizzare per rilevare i file che sono stati infettati è utilizzare un antivirus che abbiamo installato sul nostro computer. Con un programma FTP possiamo scaricare l’intero sito in modo che ciascuno dei file che fanno parte del web venga analizzato alla ricerca di codice dannoso.

Normalmente l’antivirus è in grado di analizzare i file mentre vengono scaricati, quindi una volta completato il download dovremmo solo andare a vedere il report generato per sapere quali sono quelli che sono stati designati come potenzialmente pericolosi.

2 – Esegui Scansione malware online del sito web

Se le opzioni di cui sopra non hanno prodotto buoni risultati o non ti piacciono, possiamo sempre offrirti di utilizzare i nostri servizi per rimuovere malware da WordPress.

3 – Elenca i file per data di modifica

Uno dei modi più veloci per rilevare file potenzialmente pericolosi è accedere tramite FTP e ordinarli per data di modifica. Pertanto, in primo luogo appariranno quelli che hanno subito qualche tipo di cambiamento di recente.

Se fin li non abbiamo cambiato nulla in essi, può essere un sintomo che all’interno c’è una sorta di codice che sta causando il problema.

Il problema con questo sistema è che dovresti scorrere tutte le cartelle che fanno parte del sito per individuare ciascuno dei file infetti, un lavoro che potrebbe essere molto noioso se il codice è stato inserito in un numero elevato di file.

4 – Scansiona la cartella dei download

È necessario eseguire la scansione della cartella di download per individuare possibili malware. In genere, la cartella di download non contiene alcun file PHP. Quindi, elimina tutti i file PHP presenti nella cartella cartella wp-content.

Ora ti starai chiedendo come trovare tutti i possibili file PHP in questa cartella perché la dimensione della tua cartella di download è molto più grande.

Come posso trovare ed eliminare file PHP in una cartella specifica?

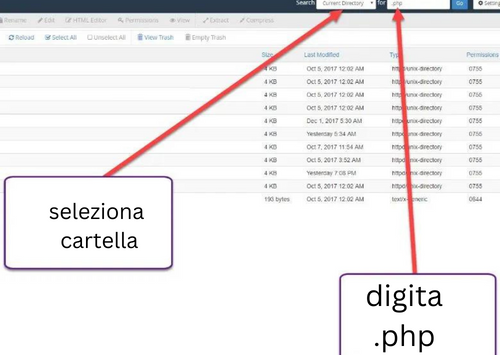

Utilizzando il File Manager di cPanel

Scopri tutti i file php nella directory dei caricamentiPuoi farlo con il file manager cPanel fornito dal nostro Hosting per WordPress. Digita .php nella barra di ricerca e seleziona la directory corrente. Il file manager visualizzerà tutti i file PHP.

Utilizzando il filtro file FileZilla

FileZilla fa un ottimo lavoro se desideri filtrare un tipo di file specifico o desideri eliminare solo determinati tipi di file di massa.

Ecco come utilizzare il filtro file FileZilla;

Dopo aver pulito la cartella del contenuto wp e aver reinstallato il tema e i plug-in, installa anche un plug-in di sicurezza chiamato Anti-Malware e Brute-Force Security, quindi analizza il tuo Sito WordPress con questo plug-in.

Questo plugin può rilevare molte minacce o trappole note e correggerle. Può anche aggiornare il tuo Timthumbscript obsoleto.

Leggi anche: Come trasferire un dominio

5 – Esegui il backup del tuo sito WordPress in modo completo e regolare

Prima di qualsiasi intervento, fai un backup regolare del tuo sito WordPress. Devi salvare i seguenti elementi:

- Il tuo database MySQL

- Il tuo account FTP

Il tuo host potrebbe avere un sistema di backup completo direttamente accessibile tramite cPanel, ad esempio. Cogli l’occasione per ottenere uno ZIP completo del tuo sito!

Leggi anche: Come riparare il Database WordPress

6 – Disattivare i plugin/Ripulisci il tema WP

Il modo più probabile in cui WordPress è stato violato è in genere attraverso un plugin o un tema vulnerabili. Oppure hai scaricato WordPress gratuitamente da fonti inaffidabili.

Per questo è importante sapere come scegliere un tema WordPress.

Il passaggio che compiremo ora è semplice ma molto importante per rimuovere il codice dannoso:

Dobbiamo andare quindi a scaricare il nostro tema dalla fonte originale, quindi scansionare e rilevare malware nella versione del tema installato su WordPress e assicurarci di e sostituire i file corrotti nella cartella con il nome del tema in /wp-content/themes/ con quelli corrispondenti del nuovo scaricato.

Se hai apportato modifiche direttamente a questi file e non hai utilizzato un tema Child, le modifiche andranno perse.

Se è così, avrai imparato quanto è importante creare e a cosa serve il tema child.

Il passo successivo è quello di ripetere quanto fatto finora ma con le cartelle che contengono i plugin. Dovremo scaricare i plugin puliti, dai rispettivi repository e sostituirli.

Cioè, elimina nel percorso /wp-content/plugins/ la cartella di ciascuno dei plugin e copia e incolla i nuovi file.

7 – Modifica password

Una misura importante che devi prendere è cambiare tutte le password che hanno relazione con il tuo web.

- Modifica la password di tutti gli utenti con livello di amministratore.

- Modifica la password di accesso al tuo pannello di hosting.

- Anche se non utilizzi molto l’FTP, cambia la password.

- Infine, cambia la password dell’utente del database.

Gli ultimi due passaggi che puoi fare da CPanel o dal pannello del tuo provider hosting nel tuo caso sono:

Se utilizzi CPanel dovrai andare nella sezione Database-> Database MySQL-> Utenti correnti-> Modifica password.

Dopo averlo modificato, è importante aggiornarlo nel wp-config.php perché altrimenti il sito web non funzionerà perché il sito non si connetterà al database.

Apri il file e in questa riga cambia la password:

/** Password del database MySQL */

define( ‘DB_PASSWORD’, ‘password_qui’);

Cogli anche l’occasione per rivisitare questo file(wp-config.php) alla ricerca di qualsiasi riga o testo sospetto. Potrebbe anche essere necessario modificarlo.

Utilizza una password sicura sia sul tuo sito WordPress che sul tuo personal computer, devi avere una password di almeno 8 caratteri tra cui:

- Numeri;

- Simboli speciali;

Questo ti salverà dagli attacchi degli hacker che testano le parole del dizionario.

- Evita qualsiasi informazione che si riferisca alla tua vita personale come una data di nascita, un numero di reparto. Al giorno d’oggi, la privacy è scarsamente protetta su Internet.

- Ovviamente, usa password univoche per i tuoi diversi account. Una password per governarli tutti e abbiamo visto come va a finire.

8 – Trova utente dannoso

Se registri utenti e il tuo sito WordPress ha molti pulsanti , “clicca qui” per registrarti. Alcuni hacker si registrano sul tuo WordPress ed eseguono script dannosi sfruttando qualsiasi vulnerabilità del tema o del plugin. Puoi utilizzare Stop Spammer per eliminarli.

9 – Rimuovere l’account “Admin” predefinito

Nelle versioni precedenti di WordPress, l’ID amministratore era l’account amministratore creato durante l’installazione. Si tratta, quindi, di un identificatore di prim’ordine testato dagli hacker durante i tentativi di hackingbrute force. (Leggi anche – Come cambiare il tuo nome utente WordPress)

10 – Blocca l’accesso WP per limitare i tentativi di accesso in WordPress

Per impostazione predefinita, è possibile testare tutte le coppie login/password che desideri per connetterti alla tua amministrazione di WordPress. Login LockDown registra l’indirizzo IP e il timestamp di ogni tentativo di accesso WordPress fallito. Dopo che un certo numero di tentativi viene rilevato in un breve periodo di tempo dallo stesso intervallo IP, la funzione di accesso viene disabilitata. Questo aiuta a prevenire la scoperta di password di forza bruta e a proteggere il tuo wordpress da attacchi di forza bruta.

Quindi installa il plug-in Login Lock Down per limitare il numero di tentativi consentiti per un certo periodo di tempo.

- Attacco XSS WordPress

- Exploit PHP di Web Shell

- Vulnerabilità dell’eliminazione arbitraria di file di WordPress

- Hack farmaceutico di WordPress

- Hacking .htaccess di WordPress

- Attacco DDoS a WordPress

- Reindirizzamento da malware WordPress

- Malware parole chiave giapponesi

sono generalmente risolti con queste linee guida per la pulizia.

Come faccio a non prendere un Malware?

Segui i consigli di Google su specifici tipi di malware

Google fornisce consigli sul metodo preferito per la pulizia di ogni tipo di malware. Seguendo questo consiglio, puoi assicurarti di aver rispettato i loro requisiti.

- Configurazione del server

- SQL Injection

- Modello di errore

- Iniezione di codice

Rafforza la sicurezza sul tuo sito web

Dopo aver identificato e rimosso il malware, prendi provvedimenti per migliorare la sicurezza del tuo sito web.

- Assicurati che uno scanner antivirus come AVG o Clam sia continuamente in esecuzione sul tuo server web.

- Aggiorna il sistema operativo e il software del server web.

- Aggiorna il sistema di gestione dei contenuti che stai utilizzando, insieme a eventuali temi o plug-in. Rimuovi temi e plugin inutilizzati.

- Aggiorna le password per gli utenti del server, i database, gli utenti FTP e gli utenti CMS.

- Rafforza i livelli di autorizzazione dei file

- Se utilizzi WordPress, installa uno strumento professionale di sicurezza per WordPress.

- Installa un plugin per il controllo dei temi di WordPress come Theme Check.

- Passa a un host web con procedure di sicurezza più rigide.

- Rafforza le tue installazioni PHP e MySQL.

- Assicurarti che vengano eseguiti backup regolari di file e database.

- Installa un antivirus sul tuo personal computer per evitare che infetti il tuo sito web. Eset, BitDefender, Sophos, F-Secure, Malwarebytes, Avast, Microsoft Security Essentials e Avira sono tutte buone scelte.

Oppure attiva i nostri piani di manutenzione per il sito web

Non vogliamo concludere senza commentare ancora l’importanza di prendere precauzioni fin dall’inizio con misure di sicurezza, tramite plugin, buon server e buon senso con le password. E non farebbe male se decidessi di assumere i servizi di sicurezza WordPress offerti dai professionisti del WP.